0x00前言

近日thinkphp团队发布了版本更新https://blog.thinkphp.cn/869075,其中修复了一处getshell漏洞。

影响范围:5.x < 5.1.31, <= 5.0.23

危害:远程代码执行

0x01漏洞原理

首先我们来看url

http://localhost/public/index.php?s=index/\think\Container/invokeFunction

此处是在没有使用pathinfo的情况下访问index应用think\Container控制器的invokeFunction函数

此处之所以没有使用pathinfo是因为如果使用pathinfo的话控制器就会被自动转成think然后Container会被视为函数 因为不存在think所以肯定是不行了(think是个命名空间)

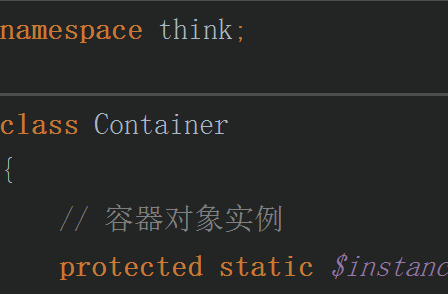

我们先来看下为什么控制器的名字是think\Container

因为Container这个类不在控制器的目录下所以没法直接用Container进行访问,需要一点特殊的操作

从上图可以看出Container类的命名空间是think

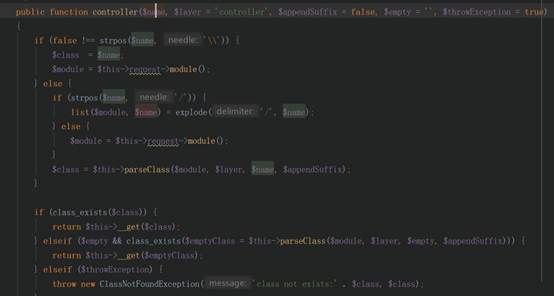

我们来看下tp是怎么加载控制器的

从上图可以看到这东西是进了controller这个函数这个函数位于App类

因为think\Container在tp运行的时候就会被加载 所以用think\Container这个字符串实例化控制器的时候就会实例化Container这个类 然后我们下一步是去调用invokeFunction这个函数。

这个函数有俩参数。

第一个参数是函数的名字 第二个参数是一个数组 数组就是第一个参数中的函数用到的参数比如function传入aaa然后vars传入[123,321]就相当于调用aaa(123,321)

此处我们把function传入call_user_func_array然后vars[0]传入我们要执行的函数的名字vars[1]传入要执行函数的参数 因为vars是个数组 所以此处我们的get请求需要这样写。

vars[]=函数名&vars[1][]=参数

此处是利用php的数组注入

此时此刻就可以开始利用远程代码执行漏洞了 比如我们要执行system函数他的参数是whoami

我们的url就可以这样写

http://localhost/public/index.php?s=index/\think\Container/invokeFunction&function=call_user_func_array&vars[]=system&vars[1][]=whoami

然后就可以看到运行结果

从上图可以看到的确执行了system(‘whoami’)